Im November hatte ich ja schon darüber geschrieben, dass der Blog gehackt wurde und wie ich es am Ende dann doch noch hinbekommen habe, die Seite wieder herzustellen. Schon im April ist mir aufgefallen, dass wieder Schindluder mit dem Blog betrieben wurde. In eher unregelmäßigen Abständen schaue ich in die Search Console von Google rein, die Webseitenbetreibern Informationen über die Seite bereitstellt. So kann man unter anderem sehen, wie viele Unterseiten einer Website Google findet und indexiert oder wird informiert, wenn es Probleme mit der Seite gibt. Bei besagtem Blick in die Search Console fiel mir auf, dass die Zahl der von Google gefundenen Seiten für diesen Blog extrem schnell anstieg.

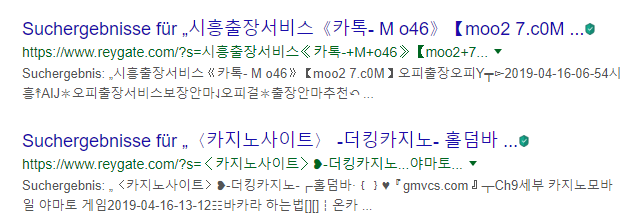

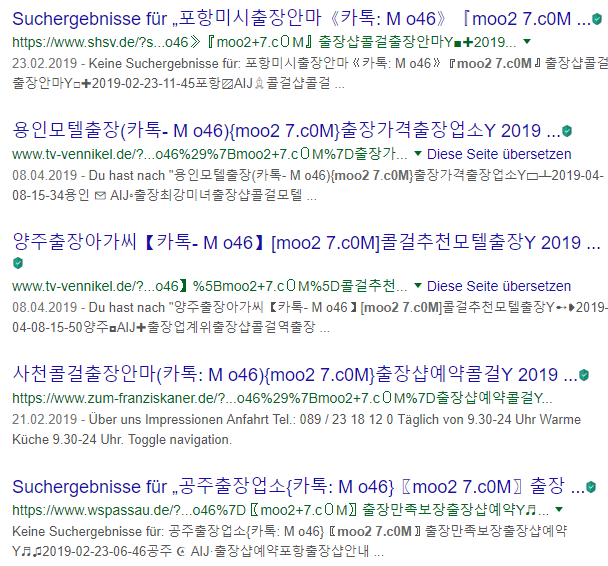

Anfang April waren es ca. 8.000 Seiten, um den 10.04. herum sprang die Zahl sogar auf über 18.000. Was für so einen kleinen Blog hier natürlich völlig unrealistisch ist. Die neu hinzu gekommenen Seiten sahen dabei in etwa so aus:

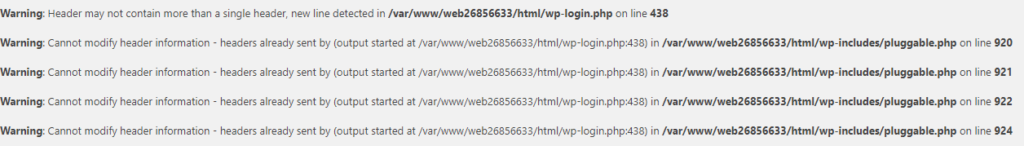

WordPress-SERPs, die mit koreanischen Schriftzeichen und URLs vollgepumpt sind. In dem Moment rutschte mir das Herz in die Hose: “Nicht schon wieder ein Hack!!”. Beim Versuch, mich in irgendeiner Form schlau zu machen, bin ich vor allem auf das hier gestoßen: https://secure.wphackedhelp.com/blog/fix-wordpress-japanese-keywords-hack/ Hier wird ein Hack beschrieben, bei dem dann japanische Keywords auf der Seite platziert werden. Ich habe anschließend den Blog auf einen Hack hin untersucht, konnte aber nichts finden. Die Datenbanken waren okay, es hatte auch keiner die Sitemaps manipuliert.

Das einzige, was ich finden konnte: offensichtlich sind auch noch andere Seiten von diesem Problem betroffen. Wenn man Teile der Zeichenketten in Google eingibt, findet man weitere WordPress-Blogs, die betroffen sind.

Leider habe ich auch bisher noch nicht herausgefunden, wie dieses Fluten von WordPress-Serps funktioniert. Ich denke, die SERPs werden von außen verlinkt und Google indexiert sie daraufhin. Aber sicher bin ich mir nicht. Aber wie man der ersten Grafik mit dem Verlauf der Seiten sieht, ist die Zahl wieder deutlich zurück gegangen, denn ich habe immerhin herausgefunden, wie ich das Problem loswerde. Zum einen habe ich die Suche auf der Seite deaktiviert. Dazu habe ich das “Disable Search“-Plugin verwendet. Darüber hinaus habe ich in der robots.txt eine Regel hinzugefügt, welche das Indexieren von WordPress-SERPs meiner Seite unterbindet. Das sieht in der robots.txt dann so aus:

Leider habe ich auch bisher noch nicht herausgefunden, wie dieses Fluten von WordPress-Serps funktioniert. Ich denke, die SERPs werden von außen verlinkt und Google indexiert sie daraufhin. Aber sicher bin ich mir nicht. Aber wie man der ersten Grafik mit dem Verlauf der Seiten sieht, ist die Zahl wieder deutlich zurück gegangen, denn ich habe immerhin herausgefunden, wie ich das Problem loswerde. Zum einen habe ich die Suche auf der Seite deaktiviert. Dazu habe ich das “Disable Search“-Plugin verwendet. Darüber hinaus habe ich in der robots.txt eine Regel hinzugefügt, welche das Indexieren von WordPress-SERPs meiner Seite unterbindet. Das sieht in der robots.txt dann so aus:

Disallow: /?s*

Und nach einer gewissen Zeit ist die Zahl der von Google gefundenen Seiten immer weiter zurück gegangen. Immerhin.